Bußgeldrisiken für Unternehmer?

Lesezeit: 6 MinutenAnforderungen an die Sicherheit der Verarbeitung personenbezogener Daten unter der DSGVO

Lesezeit: 6 MinutenAnforderungen an die Sicherheit der Verarbeitung personenbezogener Daten unter der DSGVO

Lesezeit: 5 MinutenDas Bundesministerium für Sicherheit in der Informationstechnik (BSI) hat Ende 2018 eine Warnung über eine gefährliche Schadsoftware herausgebracht.[1] Anlass zur Warnung hatte das Vorliegen häufiger Meldungen von IT-Sicherheitsvorfällen…

Lesezeit: 5 MinutenDie zentralen Herausforderungen für IT- und Cybersicherheit im kommenden Jahr

Lesezeit: < 1 MinuteDas Zentrum Digitalisierung Bayern, eine deutschlandweite Forschungs-, Kooperations- und Gründerplattform betreibt seit Anfang 2018 eine Podcast-Serie zu wirtschaftlichen, wissenschaftlichen und gesellschaftlichen Themen. In der ersten Folge zum Thema…

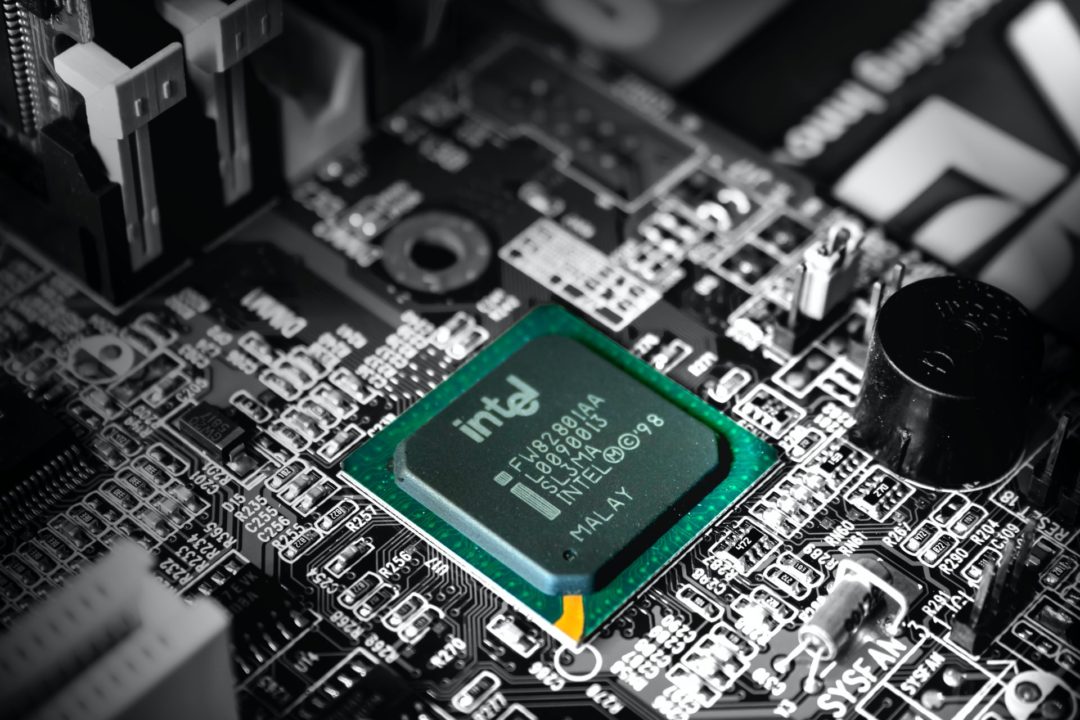

Lesezeit: 6 MinutenIn der stetigen, scheinbar nie enden wollenden Fülle an neuen Nachrichten über Unsicherheiten von IT-Systemen und immer neuen Meldungen von „Superviren“[1] reiht sich diese nahtlos ein: Die Meldung…

Lesezeit: 8 MinutenGibt es zukünftig mehr Innovation in der Cybersicherheit?

Lesezeit: 2 MinutenSeit 2012 ist der Oktober der jährliche Aktionsmonat zur IT-Sicherheit. Europaweit finden ganz vielfältige Aktionen statt, die alle auf die Bedeutung der IT-Sicherheit hinweisen. Die Projekte sensibilisieren zum…

Lesezeit: 7 MinutenDas Bundesverfassungsgericht (BVerfG) muss sich derzeit parallel mit mehreren Beschwerden gegen sogenannte Staatstrojaner beschäftigen. Jene Möglichkeit der verbesserten behördlichen Strafverfolgung im digitalen Raum basiert auf einer Änderung der…

Lesezeit: 7 MinutenErst im Januar dieses Jahres wurde eine gewaltige Sicherheitslücke in Prozessoren nahezu sämtlicher großer Hersteller bekannt,[1] die nicht nur in Fachkreisen als „Super-Gau“ bezeichnet wurde[2]. Eine Besonderheit in der…

Lesezeit: 11 MinutenChance für Bürger und Unternehmen oder bloße Spielerei?